Aggiornamento Compromesso di Smart Slider 3 Pro Distribuito tramite Server Nextend Hacked Un grave incidente di sicurezza ha colpito il mondo di WordPress e Joomla, riguardando il noto plugin Smart Slider 3 Pro. Un gruppo di hacker è riuscito a…

Aggiornamento Compromesso di Smart Slider 3 Pro Distribuito tramite Server Nextend Hacked

Un grave incidente di sicurezza ha colpito il mondo di WordPress e Joomla, riguardando il noto plugin Smart Slider 3 Pro. Un gruppo di hacker è riuscito a infiltrarsi nel sistema di aggiornamento del plugin, diffondendo una versione malevola che consente l’accesso remoto non autorizzato ai siti colpiti. Questo evento ha sollevato importanti preoccupazioni riguardo alla sicurezza delle piattaforme di contenuti, specialmente per le oltre 800.000 installazioni attive di questo plugin.

Una Breve Cronaca dell’Accaduto

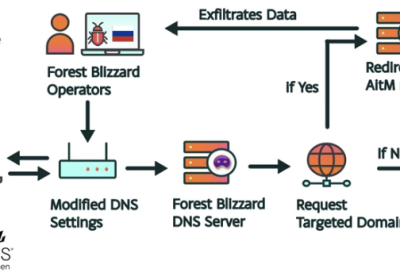

Secondo l’analisi condotta da Patchstack, un’azienda specializzata nella sicurezza per WordPress, i malintenzionati hanno compromesso l’infrastruttura di aggiornamento di Nextend, il team che sviluppa Smart Slider 3. La versione compromessa, rilasciata il 7 aprile 2026 e identificata come 3.5.1.35, è rimasta attiva per circa sei ore prima di essere ritirata. Tutti gli utenti che hanno aggiornato durante questo arco temporale si sono trovati con un toolkit di accesso remoto attivo all’interno dei loro siti.

La versione compromettere presenta capacità inquietanti: gli hacker possono creare account amministrativi furtivi, eseguire comandi di sistema attraverso richieste HTTP e lanciare codice PHP arbitrario. Questa non è una semplice compromissione; è un attacco strutturato che include metodi di persistenza, rendendo difficile la rimozione del malware.

Dettagli Tecnici e Conseguenze

Le tecniche utilizzate nel malware sono sofisticate. Gli attaccanti possono eseguire codice remoto pre-autenticato e gestire cloni di account amministratore in modo invisibile. I dettagli sensibili degli utenti, come email, nomi utente e password, vengono esfiltrati a un dominio di comando e controllo (C2). Le opzioni di WordPress possono essere manomesse per nascondere tracce del malware e garantirne l’accesso anche dopo la rimozione del plugin compromesso.

In un contesto italiano, le aziende e i professionisti che utilizzano WordPress per le loro attività devono prestare particolare attenzione a simili vulnerabilità. Gli attacchi informatici di questa natura possono compromettere la reputazione e la sicurezza dati di società di ogni dimensione, con potenziali danni economici e legali.

Raccomandazioni per gli Utenti

Gli esperti consigliano a tutti gli utenti di Smart Slider 3 Pro di aggiornare immediatamente alla versione 3.5.1.36. Per coloro che hanno installato la versione compromessa, è fondamentale seguire una serie di passaggi per garantire la sicurezza del proprio sito. Questi includono la rimozione di eventuali account amministrativi sospetti, la disinstallazione della versione compromessa e la reinstallazione di una copia pulita del plugin. Inoltre, è essenziale pulire i file di persistenza e rimuovere opzioni malevole dal database di WordPress.

A questo punto, la sicurezza del sito deve essere riconsiderata: gli utenti dovrebbero rivedere le credenziali di accesso, abilitare l’autenticazione a due fattori e gestione rigorosa dei file caricati.

In Conclusione

L’incidente di Smart Slider 3 Pro rappresenta un chiaro esempio di come le vulnerabilità nella catena di approvvigionamento dei software possano creare seri problemi di sicurezza. Le difese tradizionali non sono sufficienti quando la minaccia proviene da fonti apparentemente affidabili. È cruciale che gli utenti di WordPress adottino una mentalità proattiva nei confronti della sicurezza, specialmente in un contesto digitale in continua evoluzione come quello attuale.