Attacchi alla Supply Chain: PyTorch Lightning e Intercom-client nel mirino Un nuovo attacco alla supply chain ha preso di mira PyTorch Lightning e il pacchetto intercom-client, portando a un serio rischio di furto di credenziali per gli sviluppatori e le…

Attacchi alla Supply Chain: PyTorch Lightning e Intercom-client nel mirino

Un nuovo attacco alla supply chain ha preso di mira PyTorch Lightning e il pacchetto intercom-client, portando a un serio rischio di furto di credenziali per gli sviluppatori e le aziende. Queste vulnerabilità sollevano preoccupazioni non solo per i privati, ma anche per le realtà aziendali italiane che utilizzano queste risorse per le loro applicazioni. È quindi essenziale affrontare il problema con la massima attenzione.

Attacco a PyTorch Lightning

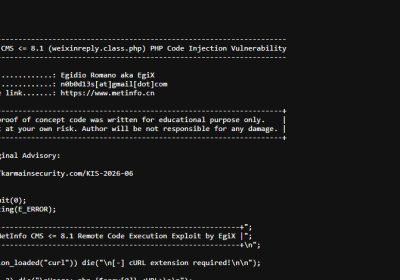

Recentemente, sono state compromesse due versioni del popolare pacchetto Python PyTorch Lightning, versioni 2.6.2 e 2.6.3, pubblicate il 30 aprile 2026. Questo attacco, legato a una campagna più ampia nota come Mini Shai-Hulud, si è rivelato particolarmente subdolo. Gli hacker sono riusciti a introdurre un codice malevolo che raccoglie informazioni sensibili, in particolare le credenziali degli utenti. Fino a ora, il repository PyPI ha preso provvedimenti di quarantena, ma gli sviluppatori italiani devono restare vigili. La popolarità di PyTorch Lightning in ambito scientifico e ingegneristico lo rende un bersaglio molto appetibile.

Le tecniche impiegate

Il pacchetto compromesso conteneva una directory nascosta che avviava un downloader e un codice JavaScript offuscato per rubare credenziali. Una volta installato, il codice si attiva automaticamente senza necessità di ulteriori azioni da parte dell’utente, esponendo dati sensibili come i token di GitHub. Questi vengono successivamente utilizzati per infettare direttamente i repository, inserendo payload malevoli in succursali a cui l’utente ha accesso. Da qui, il cerchio si chiude, permettendo ai criminali informatici di espandere la loro influenza.

Intercom-client nel mirino

Analogamente, il pacchetto intercom-client è stato compromesso durante la stessa campagna. La versione 7.0.4 ha seguito un modus operandi simile, con codice maligno che può essere eseguito tramite un preinstall hook. Questo aumento di attacchi coordinati dovrebbe mettere in allerta non solo gli sviluppatori di software, ma anche le aziende che si affidano a questi strumenti per la loro attività quotidiana.

Conclusione e Raccomandazioni

La scoperta di queste vulnerabilità ha sottolineato l’importanza della sicurezza nella supply chain, soprattutto in un mondo dove il lavoro da remoto e le collaborazioni digitali sono in aumento. Gli sviluppatori e le aziende italiane devono prendere le seguenti misure preventive:

- Blocco immediato: È forte la raccomandazione di evitare l’uso delle versioni compromesse di PyTorch Lightning e di intercom-client.

- Aggiornamenti: Tornare all’ultima versione stabile e pulita disponibile.

- Monitoraggio attento: Le credenziali esposte devono essere cambiate immediatamente e le attività degli account monitorate per eventuali anomalie.

La sicurezza delle supply chain deve diventare una priorità per redditi italiani, proteggendo sia le informazioni aziendali che la reputazione. Con la giusta preparazione e attenzione, è possibile ridurre i rischi associati a questi insidiosi attacchi.