TeamPCP Compromette il Plugin Jenkins AST di Checkmarx dopo l'Attacco alla Supply Chain di KICS Negli ultimi mesi, il panorama della cybersecurity ha visto emergere una serie di attacchi mirati a sfruttare le vulnerabilità nei sistemi delle aziende tech. Recentemente,…

TeamPCP Compromette il Plugin Jenkins AST di Checkmarx dopo l’Attacco alla Supply Chain di KICS

Negli ultimi mesi, il panorama della cybersecurity ha visto emergere una serie di attacchi mirati a sfruttare le vulnerabilità nei sistemi delle aziende tech. Recentemente, la società di sicurezza informatica Checkmarx ha confermato che un plugin popolare, il Jenkins AST, è stato compromesso da un attacco del gruppo noto come TeamPCP. Questo incidente arriva solo poche settimane dopo un attacco alla supply chain che aveva già messo in allerta gli esperti di sicurezza.

Dettagli del Compromesso

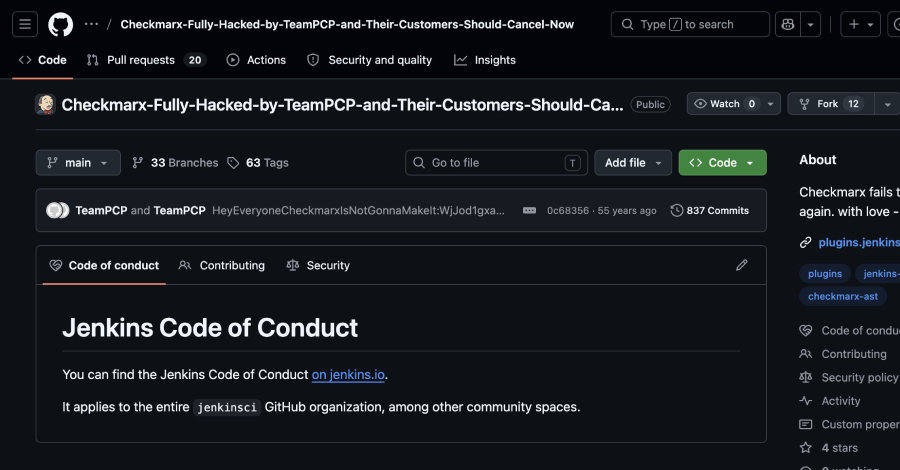

Checkmarx ha rilevato che una versione manomessa del proprio plugin per Jenkins è stata pubblicata nel marketplace di Jenkins, mettendo a rischio gli utenti che si sono affidati a questo strumento per la sicurezza del codice. Gli utenti sono stati avvisati di utilizzare la versione 2.0.13-829.vc72453fa_1c16, rilasciata il 17 dicembre 2025, o versioni precedenti per evitare problemi. Sebbene l’azienda abbia già rilasciato una versione corretta, la 2.0.13-848.v76e89de8a_053, non è ancora chiaro come la versione malevola sia riuscita a essere distribuita.

Questo attacco segna un ulteriore capitolo nella scala di eventi legata a TeamPCP, che ha già colpito in passato con un attacco a un’immagine Docker di KICS e diverse estensioni per VS Code. Il gruppo è noto per la sua capacità di intrufolarsi nei sistemi delle aziende e utilizzare il software compromesso per distribuire malware, come nel caso di un attacco mirato anche a Bitwarden.

Una Minaccia Persistente

TeamPCP non è un attore qualsiasi nel panorama cyber criminale. Dal marzo 2026, sono stati collegati a una serie di violazioni dei sistemi software, sfruttando la fiducia naturale degli sviluppatori nei tool utilizzati quotidianamente. Gli esperti, tra cui il ricercatore Adnan Khan e l’azienda SOCRadar, hanno suggerito che il gruppo potrebbe aver avuto accesso non autorizzato al repository GitHub del plugin di Checkmarx, rinominandolo in modo provocatorio.

Le informazioni trapelate indicano che il repository compromesso includeva descrizioni denigratorie nei confronti di Checkmarx, evidenziando una falla nel processo di rotazione delle credenziali di accesso. Questo suggerisce che ci siano due possibilità: o le misure di sicurezza adottate in precedenza erano incomplete, o il gruppo era riuscito a mantenere un accesso inossidabile senza essere scoperto.

Implicazioni per le Aziende Italiane

Questi eventi portano a riflessioni significative per le aziende italiane, che sono sempre più dipendenti da strumenti software per lo sviluppo e la gestione della sicurezza. La compromissione di un plugin così fondamentale come quello di Checkmarx pone interrogativi critici sulla sicurezza delle supply chain e sull’affidabilità dei fornitori di software. Le aziende devono prendere in considerazione l’implementazione di protocolli di sicurezza più severi e la formazione dei dipendenti riguardo ai rischi connessi.

Conclusione Pratica

In un contesto dove la sicurezza informatica diventa sempre più cruciale, le aziende italiane devono adottare un approccio proattivo nella gestione delle vulnerabilità informatiche. È fondamentale rimanere aggiornati sulle versioni dei software utilizzati e implementare controlli di sicurezza robusti per mitigare il rischio di attacchi. La vigilanza è la chiave per proteggere i propri sistemi e dati, evitando di diventare la prossima vittima di attacchi simili.