UNC6692: Il Rischio dei Falsi Helpdesk su Microsoft Teams e il Malware SNOW Un nuovo allerta sulla sicurezza informatica si è materializzato con un gruppo di attacco precedentemente sconosciuto, identificato come UNC6692, che sfrutta tecniche di ingegneria sociale attraverso Microsoft…

UNC6692: Il Rischio dei Falsi Helpdesk su Microsoft Teams e il Malware SNOW

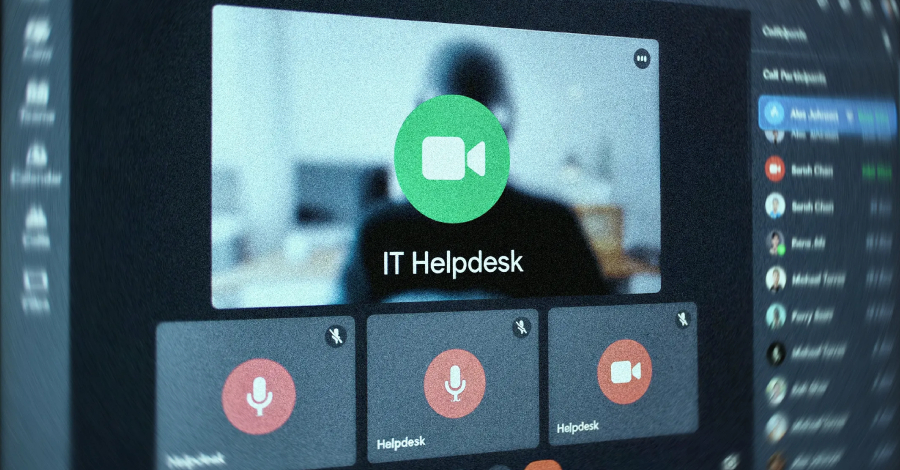

Un nuovo allerta sulla sicurezza informatica si è materializzato con un gruppo di attacco precedentemente sconosciuto, identificato come UNC6692, che sfrutta tecniche di ingegneria sociale attraverso Microsoft Teams per distribuire malware personalizzato. Questo metodo, che richiama la massima attenzione da parte di aziende e professionisti IT, utilizza un approccio di impersonificazione degli addetti al supporto tecnico.

L’Infiltrazione in Azienda

Secondo un rapporto di Mandiant, società di sicurezza informatica di proprietà di Google, UNC6692 ha sviluppato una strategia che combina l’invio massivo di email di spam con una falsa impersonificazione dei dipendenti del servizio di assistenza IT. Dopo aver inondato gli obiettivi con messaggi indesiderati, i criminali contattano eventuali vittime su Microsoft Teams, dichiarando di voler offrire supporto. Questa tecnica non è nuova; anche gruppi precedenti come i membri di Black Basta avevano impiegato metodi analoghi. Tuttavia, la nuova campagna di UNC6692 sta prendendo di mira in particolare i diritti di accesso degli executive.

L’obiettivo è chiaramente intrufolarsi nei sistemi aziendali per eventuali furti di dati o sequestro di informazioni. I ricercatori di ReliaQuest hanno evidenziato che, nelle prime fasi di quest’anno, il 77% degli attacchi osservati si rivolgeva a figure di alto livello, e in alcuni casi i tentativi di contatto erano avvenuti a meno di un minuto di distanza.

Tecniche di Malware Avanzate

L’attacco inizia con la vittima che riceve un link di phishing tramite un messaggio su Teams, invitandola a scaricare un “patch locale” per risolvere il problema di email bombing. Cliccando sul link, il malcapitato scaricherà un file eseguito da un bucket S3 controllato dagli aggressori. Il malware, un’estensione malevola per il browser basata su Chromium chiamata SNOWBELT, viene installato e sfrutta poi ulteriori script per raccogliere dati sensibili e accedere a risorse aziendali.

A questo punto, UNC6692 ha accesso a strumenti in grado di gestire operazioni di command-and-control (C2) e di eseguire comandi remoti. Grazie a una serie di componenti modulari dal nome evocativo, come SNOWGLAZE e SNOWBASIN, i criminali informatici possono semplicemente sfruttare il browser della vittima, muoversi lateralmente attraverso le reti aziendali e accedere a informazioni sensibili.

Il Contesto Italiano

Questa nuova ondata di attacchi non riguarda solo le grandi aziende internazionali; le piccole e medie imprese italiane sono ugualmente vulnerabili. La crescente digitalizzazione e l’uso di strumenti di collaborazione online come Microsoft Teams rendono questi metodi di attacco altamente efficaci. È fondamentale che le aziende italiane prendano sul serio queste minacce; formare i dipendenti a riconoscere le truffe di phishing e implementare protocolli di verifica per le comunicazioni di supporto IT è essenziale per proteggere i propri dati.

Conclusioni e Raccomandazioni

In questo contesto, è cruciale che le aziende rivedano le loro politiche di sicurezza. Verificare sempre l’identità del supporto IT e limitare le comunicazioni esterne su strumenti come Teams possono costituire una salvaguardia significativa. Inoltre, le organizzazioni devono adottare soluzioni di protezione come firewall e software di autenticazione a più fattori, per limitare l’impatto di eventuali infiltrazioni. Essere proattivi è l’unico modo per contrastare queste minacce emergenti.