Attacco Cyber: la Botnet xlabs_v1 sfrutta ADB per compromettere dispositivi IoT Recentemente, esperti di cybersecurity hanno scoperto una botnet derivata da Mirai, chiamata xlabs_v1, che sfrutta il protocollo Android Debug Bridge (ADB) per prendere il controllo di dispositivi IoT esposti…

Attacco Cyber: la Botnet xlabs_v1 sfrutta ADB per compromettere dispositivi IoT

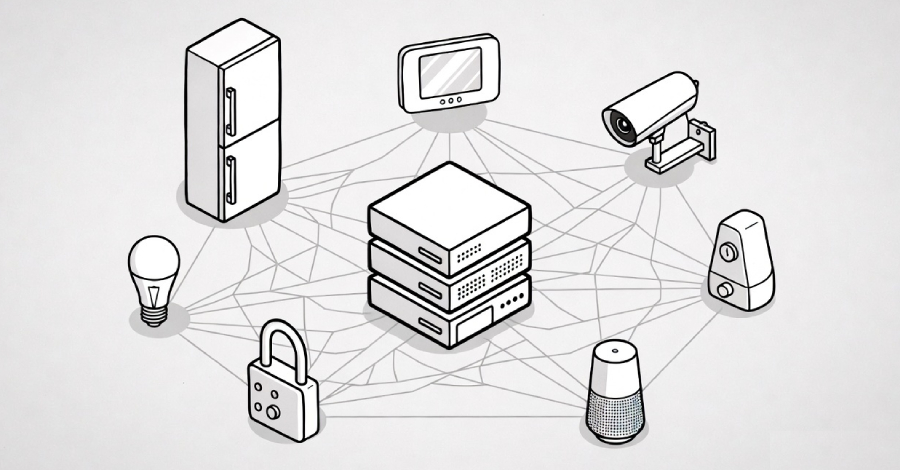

Recentemente, esperti di cybersecurity hanno scoperto una botnet derivata da Mirai, chiamata xlabs_v1, che sfrutta il protocollo Android Debug Bridge (ADB) per prendere il controllo di dispositivi IoT esposti a Internet. Questo nuovo attacco si aggiunge a una lunga lista di minacce che puntano a infrastrutture sempre più vulnerabili, tra cui dispositivi domestici e server di gioco.

Come funziona xlabs_v1

La botnet xlabs_v1 è in grado di identificare e compromettere dispositivi Android che hanno il servizio ADB operativo sulla porta TCP 5555. Questo espone una vasta gamma di dispositivi, come Android TV, set-top box e smart TV, rendendoli bersagli ideali per attacchi DDoS (Distributed Denial of Service). Secondo Hunt.io, l’entità che ha rivelato l’esistenza di questa botnet, il malware è progettato per sfruttare da 21 varianti di flood attraverso protocolli TCP, UDP e persino RakNet. Ciò rende xlabs_v1 capace di superare le soluzioni di protezione DDoS di livello consumer.

Il malware è stato individuato su un server olandese, dove è emersa una directory esposta che non richiedeva alcuna autenticazione. La botnet è concepita per offrire un servizio DDoS a pagamento, mirato principalmente a server di giochi e host di Minecraft, suggerendo che il suo utilizzo potrebbe crescere nel tempo.

La proposta commerciale della botnet

La botnet xlabs_v1 si distingue non solo per la sua capacità di attacco, ma anche per il modello di business che adotta. Sembra offrire diversi livelli di prezzo in base alla larghezza di banda, indicando che gli operatori raccolgono informazioni riguardo alla larghezza di banda e alla geolocalizzazione delle vittime. Questo viene realizzato aprendo migliaia di socket TCP verso server Speedtest, permettendo di misurare la velocità di trasferimento dei dati e di classificarli in base alla prestazione.

Da un punto di vista pratico, per ciascun dispositivo compromesso, l’operatore deve reinfettarlo per mantenere la connessione, poiché xlabs_v1 non si scrive in modo persistente nella memoria del dispositivo. Questa caratteristica suggerisce una concezione di attacco ciclica, dove il malware deve essere iniettato nuovamente per eseguire il successivo attacco DDoS.

Quali sono i rischi per l’Italia?

Questo tipo di attacco rappresenta una minaccia concreta anche per gli utenti e le aziende italiane. In un contesto in cui sempre più dispositivi IoT vengono utilizzati nelle abitazioni e nelle aziende, la vulnerabilità esposta da xlabs_v1 mette in evidenza quanto sia fondamentale proteggere le proprie reti. Sia che si tratti di famiglie con smart TV o di piccole imprese con server di gioco, la sicurezza informatica diventa una priorità.

L’industria dei giochi è particolarmente presa di mira da queste botnet, evidenziando la necessità di implementare adeguate misure di protezione e monitoraggio. Gli operatori di server di gioco devono garantire che siano in atto soluzioni di mitigazione per prevenire interruzioni e perdite di dati.

Conclusione: La necessità di vigilanza

Il proliferare di botnet come xlabs_v1 alza il livello di allerta per gli utenti, le aziende e le istituzioni. Rimanere informati è essenziale, così come adottare pratiche consolidate di sicurezza cibernetica, come l’implementazione di firewall e l’aggiornamento regolare dei software. Solo attraverso un approccio proattivo sarà possibile ridurre il rischio di attacchi mirati e proteggere le proprie risorse tecnologiche in un panorama sempre più complesso e insidioso.