Campagna di Phishing Colpisce Oltre 80 Organizzazioni: Ultime Notizie e Rischi per le Aziende Un'intensa campagna di phishing è stata recentemente scoperta, colpendo più di 80 organizzazioni, per lo più negli Stati Uniti, grazie all'uso di strumenti legittimi per il…

Campagna di Phishing Colpisce Oltre 80 Organizzazioni: Ultime Notizie e Rischi per le Aziende

Un’intensa campagna di phishing è stata recentemente scoperta, colpendo più di 80 organizzazioni, per lo più negli Stati Uniti, grazie all’uso di strumenti legittimi per il Remote Monitoring and Management (RMM). Queste informazioni emergono da Securonix, che ha identificato le operazioni con il nome in codice VENOMOUS#HELPER. Questo attacco rappresenta un chiaro avvertimento per le aziende, comprese quelle italiane, sulla vulnerabilità alle minacce informatiche.

L’Architettura dell’Attacco

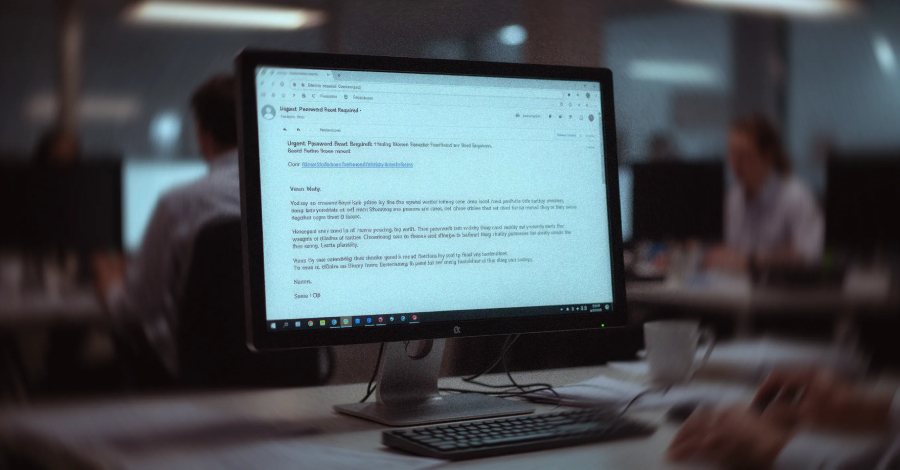

Il metodo impiegato dai criminali informatici è particolarmente astuto, in quanto sfrutta software RMM comunemente utilizzati, come SimpleHelp e ScreenConnect. Questi strumenti sono stati scelti appositamente perché, una volta installati, possono bypassare i controlli di sicurezza delle vittime. Secondo quanto riportato dai ricercatori, il phishing inizia con un’email che si spaccia per la Social Security Administration (SSA) degli Stati Uniti, invitando i destinatari a verificare i propri dati attraverso un link.

Il link conduce a un sito web legittimo ma compromesso, dimostrando una strategia pensata per superare i filtri antispam. Dopo che il destinatario ha cliccato, viene scaricato un file malicioso che installa il software SimpleHelp, permettendo agli aggressori di ottenere accesso remoto persistente al sistema della vittima.

Tecniche di Offuscamento e Persistenza

Una volta installato, il malware si insinua nel sistema operativo, creando un servizio di Windows che garantisce la propria esecuzione. Utilizza un meccanismo di “self-healing” per ripristinarsi automaticamente se viene chiuso, attuando un monitoraggio costante dei software di sicurezza registrati. Questo comportamento rende estremamente difficile la rilevazione del malware, in quanto appare come software legittimo di un fornitore rispettabile.

In aggiunta, il client di accesso remoto SimpleHelp viene utilizzato per ottenere privilegi elevati nel sistema. Ciò consente agli aggressori di controllare completamente il computer della vittima, accedere a file, osservare le attività e persino iniettare keystrokes. A questo punto, gli aggressori possono anche installare ScreenConnect come misura di fallback, consentendo loro di riottenere l’accesso nel caso in cui SimpleHelp venga scoperto.

Riflessioni per le Aziende Italiane

Le aziende italiane dovrebbero prestare particolare attenzione a queste tendenze, poiché la giusta preparazione potrebbe aiutare a prevenire simili attacchi. È fondamentale implementare misure di sicurezza rigorose e formazione per i dipendenti, affinché siano in grado di identificare e segnalare potenziali phishing. L’informazione ed il monitoraggio costante delle risorse IT possono ridurre significativamente il rischio e la portata di queste intrusioni.

In conclusione, gli attacchi di phishing come VENOMOUS#HELPER dimostrano che i criminali informatici stanno diventando sempre più sofisticati. Le aziende, anche in Italia, devono rimanere vigili ed adottare politiche di sicurezza solide per proteggere i propri sistemi e dati. Un approccio proattivo è essenziale per mettere al sicuro le organizzazioni da queste minacce sempre più sofisticate.