da Hardware Upgrade :

Nel periodo che va dal 1° maggio al 1° luglio, i ricercatori di Bitdefender hanno documentato una campagna di hacking che fa leva su vulnerabilità note di tipo DLL sideloading in OneDrive per effettuare operazioni di criptojacking. In questi casi, i criminali informatici non sottraggono dati riservati né ricattano le vittime tramite ransomware, ma sfruttano la potenza di calcolo dei sistemi violati per minare criptovalute. Va però detto che le stesse vulnerabilità potrebbero venire usare per scagliare altri tipi di attacco.

La vulnerabilità DLL Side-Loading di OneDrive

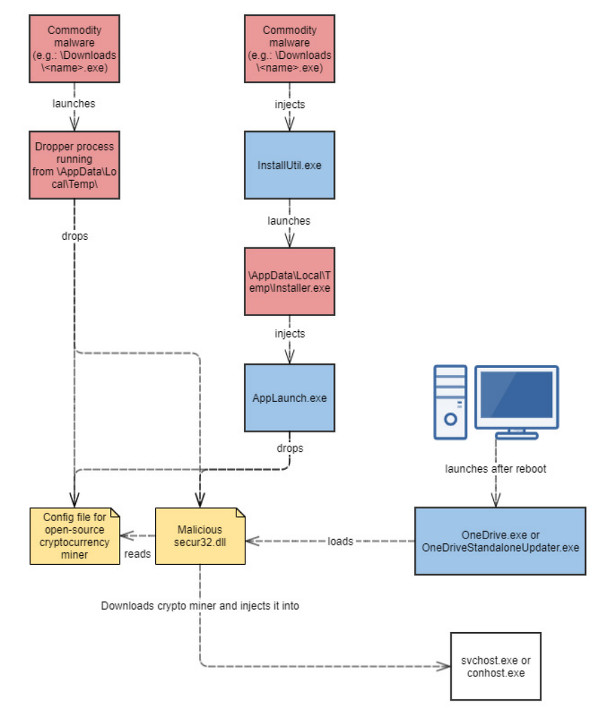

La tecnica di attacco del DDL Sideloading è relativamente semplice: gli attaccanti confezionano una libreria dal nome secure32.dll e la caricano sul computer di una vittima nella cartella %LocalAppData%\Microsoft\OneDrive. Fatto questo configurano il registro di Windows in modo da avviare onedrive.exe a ogni riavvio del computer, così da garantirsi la persistenza nel sistema.

Questa libreria modificata non farà altro che scaricare dei miner open source da Internet e sfruttare le risorse di calcolo del computer vittima per minare criptovalute. Basterebbe però poco a un accattante per modificare la secure32.dll per avviare un ransomware o altri tipi di malware. Attualmente Bitdefender ha identificato questo tipo di attacco sui computer di circa 700 vittime.

Al contrario di altre tipologie di attacchi, in questo caso non viene usato un server C&C (Command & Control) per gestire da remoto complesse operazioni. L’unico modo con cui il malware di cryptojacking comunica con gli attaccanti è tramite un canale Telegram, usato per inviare i dati delle vittime ai malvivemnti.

C’è da dire che questo tipo di attacco è anomalo: utilizzando le risorse di calcolo di semplici computer, difficilmente è possibile ottenere grandi cifre. Lo confermano i ricercatori stessi: spiegando che mediamente questa campagna ha generato ricavi illeciti per l’equivalente di 13 dollari a computer infettato. Come già detto, però, modificando il payload del malware i danni potrebbero essere ben più estesi. Il consiglio è quello di aggiornare tutti i sistemi e, inevitabilmente, utilizzare dei sistemi di protezione per gli endpoint. Bitdefender Endpoint Security Tools, per esempio, è in grado di identificare questa minaccia e bloccarla prima che venga installata sul sistema.

A questo indirizzo, è possibile accedere a un white paper che descrive nel dettaglio le modalità di attacco.