Attacco Generale alla Catena di Fornitura: Il Rischio dei Gem Ruby e dei Moduli Go Un recente attacco alla catena di fornitura software ha messo in allerta la comunità dello sviluppo, rivelando come pacchetti apparentemente innocui possano nascondere minacce significative.…

Attacco Generale alla Catena di Fornitura: Il Rischio dei Gem Ruby e dei Moduli Go

Un recente attacco alla catena di fornitura software ha messo in allerta la comunità dello sviluppo, rivelando come pacchetti apparentemente innocui possano nascondere minacce significative. Questo attacco ha sfruttato “sleepers”, cioè pacchetti inerti che, una volta attivati, hanno permesso il furto di credenziali, la compromissione di pipeline CI (Continuous Integration) e persino l’installazione di accessi remoti non autorizzati.

I Dettagli dell’Attacco

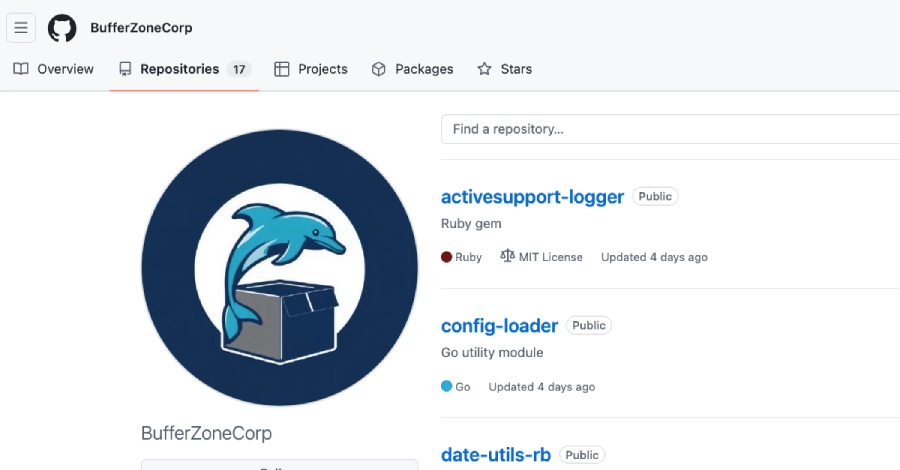

L’attività malevola è stata riconducibile a un account GitHub denominato BufferZoneCorp, che ha pubblicato diverse repository contenenti gem Ruby e moduli Go compromessi. Questi pacchetti, ora rimossi da RubyGems e bloccati in Go, puntano a ingannare gli sviluppatori facendosi passare per librerie conosciute e utilizzate, come activesupport-logger e go-retryablehttp. L’obiettivo principale sembra essere l’infiltrazione nei sistemi degli utenti, con la finalità di sottrarre informazioni sensibili.

Nel panorama italiano, dove molte aziende fanno uso di questi strumenti open-source, il rischio è particolarmente elevato. La facilità con cui questi pacchetti possono essere scaricati e installati rende ogni sviluppatore potenzialmente vulnerabile a tali attacchi. E poiché molti progetti si basano su librerie esterne, anche solo un singolo errore può compromettere l’intera catena di fornitura.

Tecniche di Furto e Manipolazione

I pacchetti Ruby sono stati progettati per rubare credenziali durante il processo di installazione. Una volta attivati, riescono a raccogliere variabili ambientali, chiavi SSH, segreti AWS e informazioni relative ad altri strumenti di sviluppo. Questi dati rubati vengono esfiltrati verso un endpoint controllato dagli aggressori. Questo significa che, anche dopo aver installato semplici librerie, un sviluppatore potrebbe diventare involontariamente un complice di un attacco più ampio.

I moduli Go, d’altro canto, offrono funzionalità ancora più ampie. Non solo consentono l’intercettazione delle pipeline di GitHub Actions, ma possono anche introdurre finti wrapper Go, rubare informazioni e inserire una chiave pubblica SSH codificata nelle autorità di accesso, consentendo accessi remoti al sistema compromesso. Le implicazioni per le aziende che operano in ambito software sono significative, non solo in termini di perdita di dati sensibili, ma anche per la fiducia compromessa nei loro sistemi.

Raccomandazioni per la Sicurezza

Per coloro che hanno installato i pacchetti compromessi, la prima mossa consigliata è la loro rimozione immediata. È fondamentale rivedere l’accesso a file sensibili e monitorare eventuali modifiche non autorizzate a file come “~/.ssh/authorized_keys”. Inoltre, si raccomanda di ruotare le credenziali esposte e controllare i registri di rete per eventuali traffico HTTPS verso gli endpoint di esfiltrazione.

In un contesto italiano, dove la protezione delle informazioni sensibili è diventata cruciale, le aziende devono adottare pratiche di sviluppo più sicure e formare i propri dipendenti riguardo ai rischi legati alla catena di fornitura software. Investire in soluzioni di sicurezza informatica e stabilire procedure di monitoraggio può fare la differenza nel prevenire tali attacchi.

In conclusione, la crescente sofisticazione degli attacchi alla catena di fornitura software richiede una vigilanza continua da parte di sviluppatori e aziende. La proattività nel monitoraggio e nella gestione della sicurezza dei pacchetti software è essenziale per ridurre il rischio e proteggere le informazioni sensibili.