da Hardware Upgrade :

Le tecniche di hacking apparentemente più banali e meno sofisticate sono spesso quelle più efficaci nel superare le difese, anche evolute, delle imprese. Pensiamo al phishing, per esempio. O alla diffusione di documenti Word o PowerPoint contenenti dei malware. Una tendenza, quest’ultima, un po’ sopita ultimamente, anche perché le aziende hanno meglio formato i loro dipendenti e le soluzioni di sicurezza hanno iniziato a ispezionare anche questi documenti.

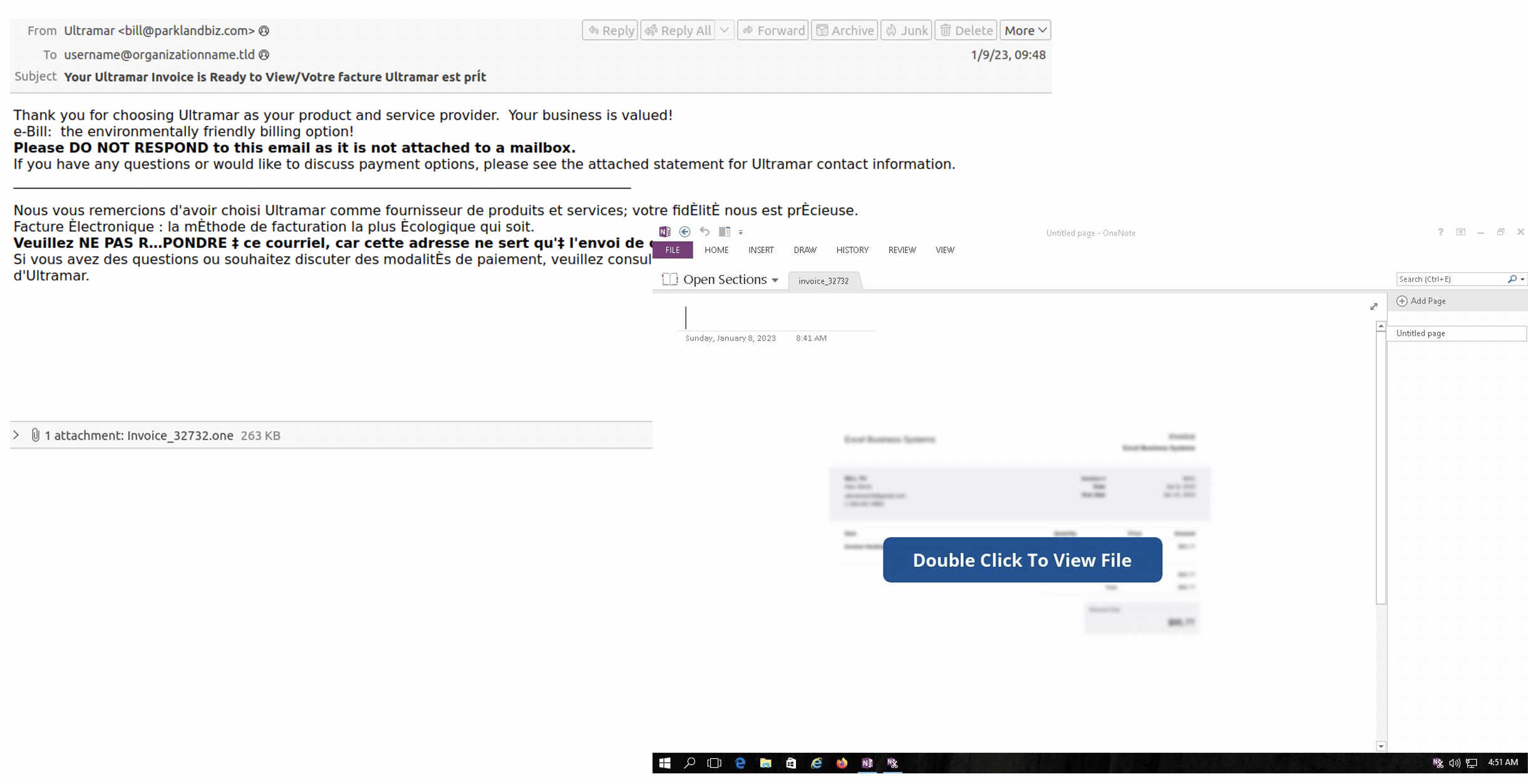

A partire dallo scorso dicembre, però, i ricercatori di Proofpoint hanno notato un importante incremento di attacchi tramite documenti OneNote. Il trucco è sempre quello: un documento spacciato per fattura, informazioni su spedizioni o simili contenente degli allegati abilmente mascherati. Che, se avviati, attivavano il payload del virus.

L’evoluzione delle tecniche di attacco spiegata da Proofpoint

Tra dicembre 2022 e gennaio 2023, i ricercatori di Proofpoint hanno rilevato un numero crescente di attacchi informatici che sfruttavano documenti di Microsoft OneNote contenenti virus.

A dicembre, in particolare, tentavano di distribuire il malware AsyncRAT, mentre a gennaio 2023 le attività si sono intensificate e dalle 6 campagne del mese precedente si è arrivati a 50, anche con altri malware, fra cui Redline, AgentTesla e DOUBLEBACK, Qbot, Netwire e XWorm.

Secondo i ricercatori, si tratta di tentativi di eludere le difese che aveva messo in piedi Microsoft da tempo, disabilitando l’attivazione predefinita delle macro in queste applicazioni. Ecco che i criminali informatici hanno iniziato a sfruttare altri tipi di file, come i VHD, i dischi virtuali usati dalle piattaforme di virtualizzazione, i CHM (HTML compilato) e ultimamente i file con estensione .one di OneNote.

La cosa che colpisce maggiormente però è il fatto che più di una soluzione di sicurezza non è stata in grado di rilevarli. Ma come facevano gli attaccanti a nascondere codice dannoso? Il trucco consiste nel creare documenti credibili, come nel caso delle mail di phishing, legando l’esecuzione di file allegati a pulsanti presenti sul documento o mascherandoli dietro immagini: basta un doppio clic per eseguirli. Va detto che OneNote prima dell’esecuzione avvisa l’utente con un messaggio: solo dando l’OK si avvia effettivamente il programma contenente il malware.

Secondo Proofpoint, fra i responsabili ci sarebbe il gruppo TA577, ma non è l’unico e le attività sono riconducibili a più attori.

“Da mesi i criminali informatici stanno testando nuove tattiche, tecniche e procedure (TTP) per diffondere malware via email”, spiegano i ricercatori.”La nostra ricerca mostra che queste recenti attività utilizzano documenti Microsoft OneNote per diffondere il loro contenuto dannoso, un metodo che cerca di aggirare in modo creativo i rilevamenti da parte di antivirus esistenti. Vale la pena notare che, affinché l’infezione abbia successo, l’utente deve interagire con il documento OneNote e ignorare gli avvisi che indicano che il contenuto potrebbe essere dannoso. In base all’aumento dell’uso di OneNote nelle campagne e alla diversità dei payload, è probabile che in futuro vedremo più attori adottare metodi simili nelle campagne”,