da Hardware Upgrade :

La divisione Threat Labs di Jamf, societ specializzata in gestione di

parchi dispositivi Apple, ha individuato una vulnerabilit a carico

dell’Archive Utility di macOS, l’app integrata nel sistema operativo

della Mela che si occupa di comprimere e decomprimere file, che potrebbe

consentire di scavalcare i meccanismi di sicurezza Gatekeeper

di Apple.

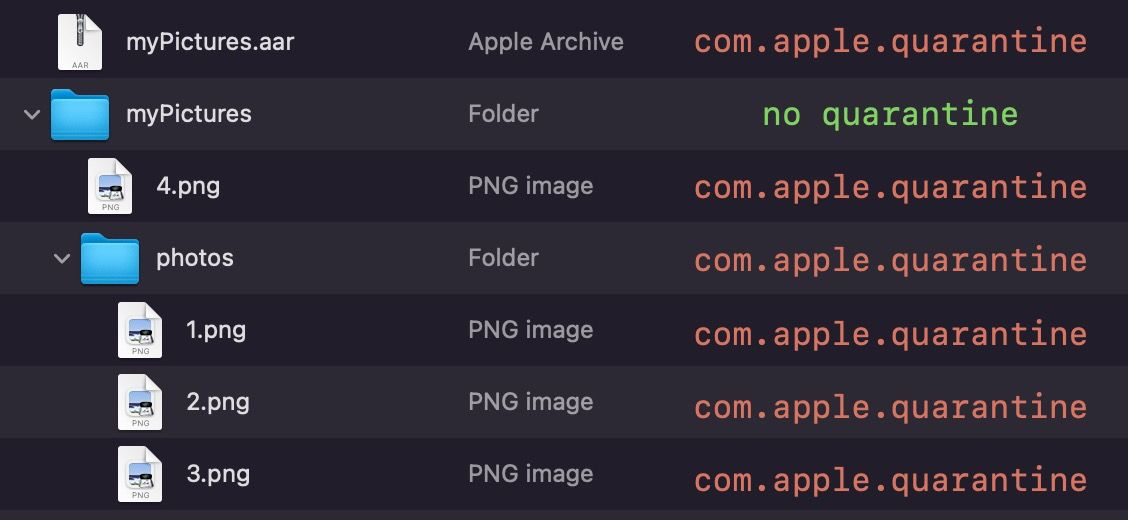

Jamf

spiega che quando un archivio viene scaricato da Internet, gli viene

assegnato un attributo univoco chiamato com.apple.quarantine che informa

macOS che il file stato scaricato da una fonte remota e deve essere

controllato prima che sia consentita l’apertura. L’attributo viene quindi

applicato da Archive Utility a tutti gli elementi estratti dall’archivio

una volta che questo viene scompattato.

In questo modo l’attributo di “quarantena” viene propagato a tutti i

contenuti dell’archivio, assicurando cos che Gatekeeper si occupi di

controllare qualsiasi file ed eseguibile venga controllato prima della sua

apertura.

Jamf ha per scoperto un comportamento particolare: se agli

elementi da archiviare viene data una apposita alberatura di cartelle,

l’utility Archive li estrae in una cartella “principale” che ha lo stesso

nome dell’archivio ma a cui non viene assegnato l’attributo di

quarantena, anche se gli elementi al suo interno lo conservano.

In questo modo se all’archivio viene dato un nome che contiene i

caratteri .app (mantenendo per il suffisso di archivio, quindi .aar o

qualsiasi altro suffisso come .zip), l’utility Archive estrarr il

contenuto in una cartella che avr come suffisso .app, rappresentando per

il sistema operativo un’applicazione a tutti gli effetti e che sar priva

dell’attributo di quarantena e che potr quindi scavalcare i controlli di

Gatekeeper. Sarebbe possibile, a questo punto, realizzare

appositamente un archivio contenente malware, che verrebbe

successivamente scompattato in un’app, cos da compromettere il sistema,

La vulnerabilit stata individuata da Jamf lo scorso mese di maggio, e

Apple ha gi provveduto alla sua correzione nel corso del mese di luglio.

Tutti coloro i quali hanno attivato la funzione Rapid Security

Response e/o hanno regolarmente aggiornato automaticamente o

manualmente il sistema operativo della Mela sono al sicuro da questa

vulnerabilit. In caso contrario il suggerimento quello di provvedere il

prima possibile all’aggiornamento di macOS.