Microsoft Risolve una Vulnerabilità Critica in Entra ID: Rischio di Eredità dei Privilegi Microsoft ha recentemente affrontato una vulnerabilità significativa all'interno di Entra ID, il suo sistema di gestione delle identità. Questa falla riguardava il ruolo di amministratore per gli…

Microsoft Risolve una Vulnerabilità Critica in Entra ID: Rischio di Eredità dei Privilegi

Microsoft ha recentemente affrontato una vulnerabilità significativa all’interno di Entra ID, il suo sistema di gestione delle identità. Questa falla riguardava il ruolo di amministratore per gli agenti di intelligenza artificiale (AI), che, se sfruttato, consentiva ad attaccanti di ottenere privilegi e accedere a informazioni sensibili. Quest’articolo approfondisce le implicazioni della vulnerabilità e le misure adottate per rafforzare la sicurezza della piattaforma, di interesse particolare anche per le aziende italiane.

Dettagli della Vulnerabilità

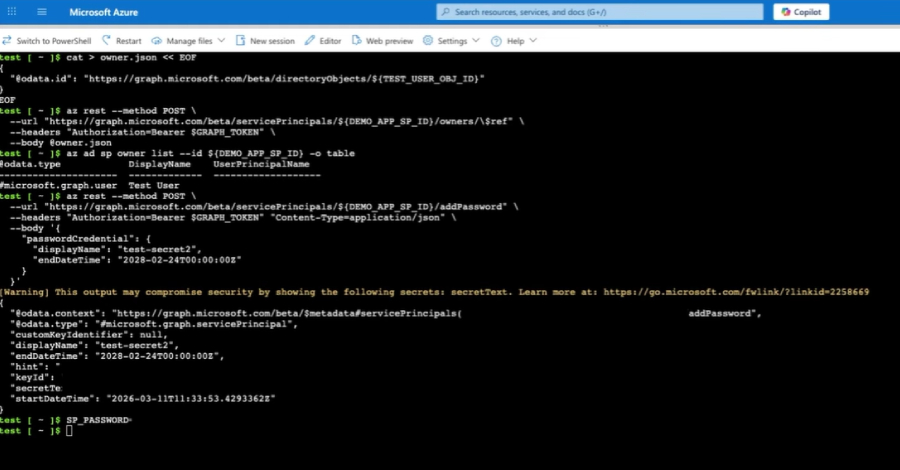

Il ruolo di “Agent ID Administrator” è stato concepito per gestire in modo sicuro le operazioni relative agli agenti AI, inclusa la loro autenticazione e l’accesso a risorse necessarie. Tuttavia, una recente analisi condotta dal team di Silverfort ha rivelato che gli utenti con questo ruolo potevano approfittare di una mancanza nella gestione dei permessi per prendere il controllo di altri “service principals”. Questo significava che, una volta acquisito il ruolo, un malintenzionato poteva aggiungere le proprie credenziali, bypassando le restrizioni di sicurezza esistenti.

Questa scoperta ha sollevato serie preoccupazioni, in quanto la possibilità di una “presa di possesso” completa di un service principal poteva offrire un percorso per l’escalation dei privilegi, facilitando potenziali attacchi all’interno di tenant aziendali. Se un servizio compromesso aveva già accesso a privilegi elevati, il rischio di un attacco devastante aumentava considerevolmente.

Risposta e Risoluzione

Dopo una divulgazione responsabile avvenuta il 1 marzo 2026, Microsoft ha prontamente rilasciato una patch correttiva il 9 aprile. Questo aggiornamento ha bloccato le richieste di assegnazione di proprietà a service principals non agent attuando un messaggio di errore “Forbidden”. Le aziende, in particolare quelle in Italia, devono essere consapevoli di queste misure correttive e implementare gli aggiornamenti raccomandati per evitare potenziali exploit.

Silverfort ha evidenziato come questa situazione evidenzi l’importanza di una gestione rigorosa del controllo degli accessi e degli scopi dei ruoli, sottolineando che le vulnerabilità possono emergere quando i permessi non sono applicati con la necessaria attenzione, soprattutto in sistemi complessi come quello degli agenti AI.

Raccomandazioni per le Aziende

Le organizzazioni sono invitate a adottare misure proattive per mitigare i rischi connessi a tali vulnerabilità. È cruciale monitorare l’uso di ruoli sensibili, in particolare quelli relativi alla proprietà e alle credenziali dei service principal. È altrettanto importante condurre audit regolari per assicurarsi che le credenziali create siano adeguatamente protette e per prevenire modifiche non autorizzate.

Il fenomeno degli agenti AI rappresenta una tendenza crescente nel panorama tecnologico attuale, e le aziende italiane non possono permettersi di sottovalutare i rischi legati all’identità e all’accesso. Un’attenta gestione delle identità non umane, in particolare per quanto riguarda i service principals di alto livello, è essenziale per garantire la sicurezza informatica.

Conclusione

La recente vulnerabilità in Microsoft Entra ID evidenzia l’importanza di rimanere vigili e attenti ai cambiamenti nel panorama della sicurezza informatica. Con l’evoluzione delle tecnologie e l’incremento dell’uso di agenti AI, è fondamentale che le aziende, incluse quelle italiane, investano nella formazione e nella messa in atto di misure di sicurezza rigorose per proteggere i propri dati sensibili e mantenere la fiducia dei propri clienti.