Mini Worm Shai-Hulud: Impatti Sulla Sicurezza di TanStack, Mistral AI e Altri Un attacco mirato alle catene di fornitura nel mondo della programmazione ha colpito diversi pacchetti npm e PyPI, tra cui TanStack, Mistral AI, Guardrails AI e altri. Questo…

Mini Worm Shai-Hulud: Impatti Sulla Sicurezza di TanStack, Mistral AI e Altri

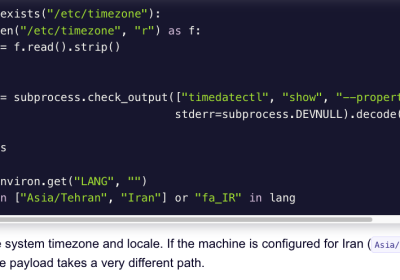

Un attacco mirato alle catene di fornitura nel mondo della programmazione ha colpito diversi pacchetti npm e PyPI, tra cui TanStack, Mistral AI, Guardrails AI e altri. Questo evento è stato portato alla luce dal team TeamPCP, noto per la sua recente attività malevola. L’attacco, soprannominato “Mini Shai-Hulud”, ha comportato l’inclusione di un file JavaScript offuscato in vari pacchetti, progettato per profilare gli ambienti di esecuzione e rubare credenziali. Il furto di dati ha toccato vari ambiti, dai fornitori di servizi cloud ai portafogli di criptovaluta, fino agli strumenti di intelligenza artificiale.

Dettagli Tecnici dell’Attacco

Il malware trovato nei pacchetti compromessi è dotato di una capacità allarmante: riesce non solo a mantenere la persistenza sulle macchine infettate, ma anche a monitorare e rubare token GitHub. Questo processo include l’uso di un servizio denominato “gh-token-monitor” e l’iniezione di flussi di lavoro malevoli nelle GitHub Actions. In particolare, gli aggressori sono stati in grado di pubblicare versioni compromesse attraverso i flussi di rilascio del progetto, sfruttando token di identità rubati per bypassare le misure di sicurezza.

L’attacco ha messo in luce vulnerabilità legate al trigger “pull_request_target” delle GitHub Actions. TanStack ha confermato che il problema era legato a un attacco in cascata, con 42 pacchetti e 84 versioni nel suo ecosistema impattati. Sebbene non siano stati rubati token npm, la gravità della situazione emerge dalla valutazione CVE 2026-45321, con un punteggio CVSS di 9.6 su 10, evidenziando il livello critico dell’incidente.

Conseguenze per le Aziende Italiane

Con l’aumento degli attacchi informatici che mirano a settori chiave come la programmazione e i servizi cloud, le aziende italiane devono rimanere vigili. Settimane recenti hanno visto un incremento delle minacce di questo tipo, sottolineando la necessità di adottare misure di sicurezza robuste. Le realtà locali che utilizzano pacchetti npm o PyPI, specialmente in settori legati all’intelligenza artificiale e all’automazione, potrebbero correre seri rischi se non aggiornano regolarmente le loro pratiche di sicurezza. L’implementazione di monitoraggio attivo e audit periodici delle dipendenze software diventa cruciale per mitigare i danni.

Conclusione

La situazione attuale, causata dalla campagna Mini Shai-Hulud, mette in evidenza come le minacce alle catene di fornitura informatiche possano rapidamente evolvere, rendendo indispensabile una strategia di difesa adeguata per le aziende. È essenziale che le organizzazioni, specialmente quelle italiane che lavorano con software open source, restino informate e proattive nelle loro misure di sicurezza. Aggiornamenti tempestivi, monitoraggi continui e una cultura della sicurezza condivisa potranno fare la differenza nella lotta contro queste forme sempre più sofisticate di attacco informatico.