Mythos Rivoluziona il Mondo della Scoperta delle Vulnerabilità: Le Aziende Non Sono Pronte per la Remediation L'annuncio di Claude Mythos da parte di Anthropic ha acceso un dibattito acceso e stimolante nel campo della sicurezza informatica. Questo innovativo sistema di…

Mythos Rivoluziona il Mondo della Scoperta delle Vulnerabilità: Le Aziende Non Sono Pronte per la Remediation

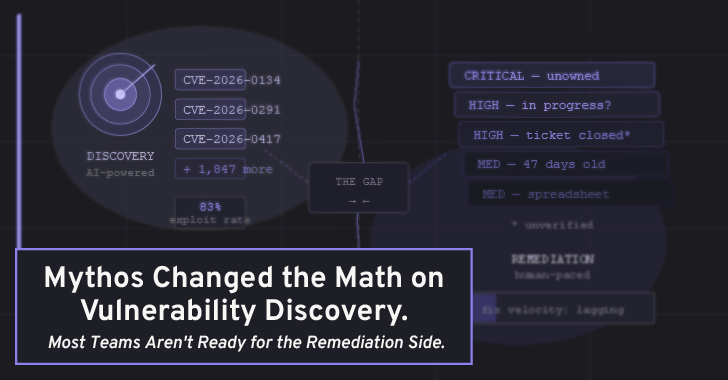

L’annuncio di Claude Mythos da parte di Anthropic ha acceso un dibattito acceso e stimolante nel campo della sicurezza informatica. Questo innovativo sistema di intelligenza artificiale promette di identificare vulnerabilità a una velocità e a una scala senza precedenti, sollevando questioni vitali su come organizzazioni e team di sicurezza gestiranno e risolveranno le minacce individuate. Mentre ci si concentra sulle potenzialità dell’AI nel rilevamento delle vulnerabilità, un aspetto cruciale viene trascurato: la transizione efficace dalla scoperta della vulnerabilità alla sua risoluzione.

Il Divario tra Scoperta e Risoluzione delle Vulnerabilità

Il grande valore di Mythos risiede nella sua capacità di velocizzare il processo di scoperta delle vulnerabilità, ma colmare il divario tra il rilevamento e la riparazione richiede un’infrastruttura operativa solida. Spesso dopo un test di penetrazione o una scansione, le vulnerabilità scoperte vengono inserite in un documento, che può finire dimenticato in una casella di posta. Questo porta a un problema di comunicazione e responsabilità tra i team di sicurezza e di ingegneria. La mancanza di un sistema centralizzato per gestire e monitorare questi risultati porta alla stagnazione delle azioni correttive.

Un lavoro condotto da PlexTrac dimostra come sia fondamentale creare un sistema in grado di integrare le scoperte da diverse fonti in un solo luogo, così da facilitare la gestione delle vulnerabilità. Se non si crea un’infrastruttura adeguata, l’innovazione nell’AI diventa un ulteriore carico di lavoro invece di una soluzione.

Il Problema dei Falsi Positivi

Uno dei punti critici sollevati da esperti come Bruce Schneier riguarda il tasso di falsi positivi associato a queste nuove tecnologie. Anche se Mythos mostra un alto tasso di concordanza con le valutazioni umane, la questione fondamentale è quella delle segnalazioni spurie. Un sistema che produce risultati non verificabili può aumentare il carico di lavoro dei team di sicurezza invece di ridurlo. Ogni errore necessita di una valutazione, con il rischio che risorse preziose vengano deviate da questioni realmente critiche.

Il valore di un sistema AI sta nella sua capacità di generare risultati che possano essere rapidamente analizzati e valutati in base al rischio effettivo per l’organizzazione, ma questo richiede un cambiamento nella gestione delle vulnerabilità.

La Sfida dell’Infrastruttura

Le aziende che riescono ad adattarsi meglio all’era di Mythos sono quelle dotate di tre requisiti fondamentali:

-

Gestione Centralizzata dei Risultati: Un sistema dedicato, piuttosto che un insieme di fogli di calcolo o ticket, è essenziale per compattare e semplificare le informazioni sulle vulnerabilità.

-

Prioritizzazione Basata sul Rischio: I punteggi CVSS, pur essendo un buon punto di partenza, non devono essere l’unica guida. La capacità di contestualizzare e prioritizzare le vulnerabilità in base all’impatto commerciale è cruciale per evitare un sovraccarico di informazioni.

-

Monitoraggio della Risoluzione: Stabilire un flusso di lavoro chiaro per la verifica della risoluzione è fondamentale. Senza di esso, le vulnerabilità risolte potrebbero rimanere un rischio latente.

Queste capacità sono importanti anche per le aziende italiane, che possono trovarsi in difficoltà nel gestire velocità e volume di nuove scoperti. Le PMI, in particolare, necessitano di strumenti che consentano loro di integrare le scoperte senza aumentare il carico di lavoro.

Conclusione Pratica

La nascita di Mythos è un campanello d’allarme non da sottovalutare. Non si tratta solo di prepararsi a nuove minacce, ma di colmare un divario operativo che si è approfondito nel tempo. Le aziende devono urgentemente verificare il loro flusso di lavoro di remediation: quanto tempo impiega una vulnerabilità critica a essere risolta? Quanti risultati ad alta gravità sono attualmente senza una chiara roadmap di azione?

Rispondere a queste domande è fondamentale e non richiede l’accesso a sistemi avanzati. Per molte organizzazioni, le risposte potrebbero rivelarsi più scomode di qualsiasi relazione tecnica. La chiave per la sicurezza sta nel passare dalla scoperta alla risoluzione con efficienza e precisione.