Nuova Variante di TrickMo Utilizza TON C2 e SOCKS5 per Creare Punti di Rete su Android Recentemente, esperti di cybersecurity hanno lanciato un allerta riguardo a una nuova variante del trojan bancario Android conosciuto come TrickMo. Questa versione, identificata da…

Nuova Variante di TrickMo Utilizza TON C2 e SOCKS5 per Creare Punti di Rete su Android

Recentemente, esperti di cybersecurity hanno lanciato un allerta riguardo a una nuova variante del trojan bancario Android conosciuto come TrickMo. Questa versione, identificata da ThreatFabric, si distingue per l’utilizzo di The Open Network (TON) come canale per il comando e controllo (C2). L’attacco si è concentrato principalmente su utenti di servizi bancari e portafogli di criptovalute in paesi come Francia, Italia e Austria.

Le Caratteristiche della Nuova Variante

La nuova incarnazione di TrickMo, osservata tra gennaio e febbraio 2026, impiega un APK caricato in tempo reale (denominato dex.module), simile ai modelli precedenti, ma con funzionalità nettamente ampliate. Tra queste, il malware ora include capacità di ricognizione, tunnel SSH e proxy SOCKS5, permettendo ai dispositivi compromessi di agire come pivots di rete programmabili e nodi di uscita del traffico. In effetti, questa variante trasforma i telefoni infetti in strumenti per manovre di rete più sofisticate, oltre la semplice compromissione di dati bancari.

TrickMo è attivo dalla fine del 2019 e sfrutta i servizi di accessibilità di Android per appropriarsi di password monouso (OTP) e altre informazioni sensibili. Con tale evoluzione, il trojan non solo ruba credenziali, ma consente anche il controllo remoto completo del dispositivo, facilitando operazioni come la registrazione delle schermate e l’intercettazione di messaggi SMS.

Un’Architettura Innovativa

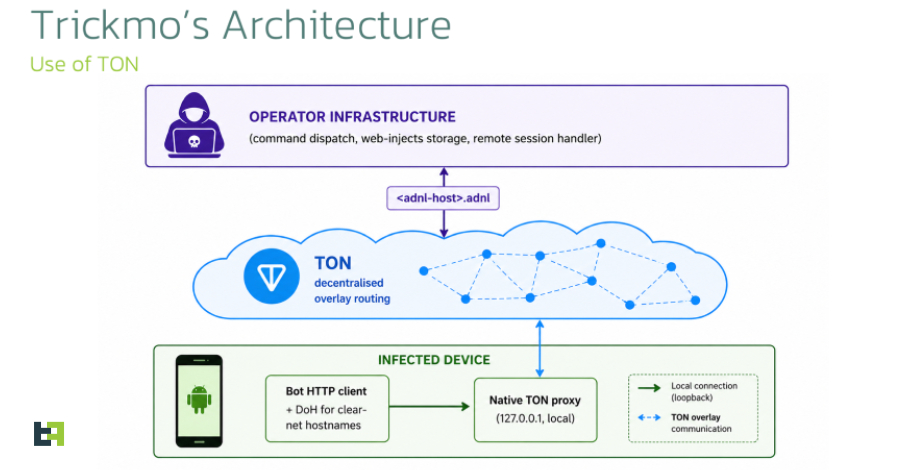

Una delle novità più significative di questa edizione è l’integrazione di TON, una blockchain decentralizzata, per le comunicazioni C2. Questo approccio introduce un ulteriore strato di sicurezza per gli attaccanti, rendendo più difficile l’individuazione e la neutralizzazione delle loro attività. Con una proxy TON incorporata, ogni richiesta di controllo del malware è diretta a un hostname .adnl, smistata attraverso la rete TON e mimetizzata tra il traffico legittimo.

In aggiunta, TrickMo nasconde i suoi veri intenti sotto l’apparenza di app apparentemente innocue, come versioni alterate di TikTok, e si traveste da Google Play Services. Questo inganno è particolarmente preoccupante per gli utenti, in quanto diminuisce la loro consapevolezza riguardo ai rischi associati al download di applicazioni da fonti non ufficiali.

Implicazioni per la Sicurezza dei Dispositivi

La nuova variante di TrickMo rappresenta una sfida significativa non solo per gli utenti privati, ma anche per le aziende italiane, già vulnerabili in un contesto di crescente digitalizzazione. La capacità del malware di utilizzare dispositivi compromessi come nodi di uscita per il traffico malevolo non solo vanifica le misure di sicurezza aziendali, ma complica anche il monitoraggio delle attività sospette.

La funzionalità SOCKS5, che consente di deviare il traffico internet malevolo attraverso un dispositivo compromesso, mette in discussione l’affidabilità delle misure di rilevamento delle frodi basate su IP nelle transazioni bancarie e commerciali. Ciò rende necessaria una vigilanza ancora maggiore, con strumenti di sicurezza aggiornati per proteggere le reti aziendali.

Conclusione e Raccomandazioni

In conclusione, la nuova variante di TrickMo è un chiaro avviso riguardo all’evoluzione delle minacce informatiche e alla necessità di un’attenzione costante sulla cybersecurity. Gli utenti e le aziende italiane sono esortati a mantenere aggiornati i propri dispositivi, a prestare attenzione alle autorizzazioni concesse alle applicazioni e a considerare l’utilizzo di software di sicurezza affidabili. Con l’intensificarsi delle minacce informatiche, è fondamentale essere proattivi per proteggere le proprie informazioni e i propri beni digitali.