Perché il Movimento Sicuro dei Dati è il Collo di Bottiglia Zero Trust Ignorato La Falsa Sicurezza della Connettività Nella maggior parte dei programmi di sicurezza informatica, esiste una convinzione diffusa: una volta che un sistema è connesso, il problema…

Perché il Movimento Sicuro dei Dati è il Collo di Bottiglia Zero Trust Ignorato

La Falsa Sicurezza della Connettività

Nella maggior parte dei programmi di sicurezza informatica, esiste una convinzione diffusa: una volta che un sistema è connesso, il problema è risolto. Bastano un paio di passaggi e la situazione è sotto controllo. Tuttavia, questa premessa è profondamente errata e rappresenta una delle cause principali di stallo nei programmi Zero Trust. Un recente studio ha rivelato che l’84% dei leader IT del governo americano e britannico ritiene che condividere dati sensibili possa aumentare significativamente il rischio informatico. Sorprendentemente, oltre la metà di questi leader dipende ancora da processi manuali per trasferire informazioni tra diversi sistemi, un approccio che, nel 2026, sembra incredibilmente antiquato, soprattutto con l’AI che accelera le operazioni.

La Crescita delle Minacce e la Necessità di Un Maggiore Controllo

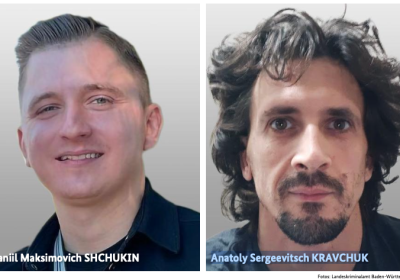

Non sono solo le opinioni a segnalarci il problema; i fatti sono chiari. Nel 2025, sono stati registrati in media 137 attacchi informatici contro le agenzie di sicurezza nazionale ogni settimana, con un incremento significativo rispetto all’anno precedente. Inoltre, gli attacchi ai sistemi industriali (IT/OT) sono in forte aumento, e le violazioni dei dati da parte di terzi rappresentano ormai il 30% degli incidenti. Questi dati indicano una crescente vulnerabilità proprio nei punti di connessione tra diversi ambienti e sistemi, dove il controllo e la sicurezza sono più necessari.

Sicurezza e Movimento dei Dati: Non Si Può Compromettere

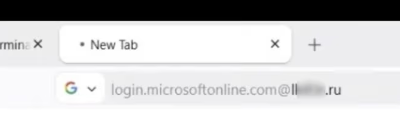

La sicurezza dei dati non può essere vista solo come una questione di connettività. Quando i dati attraversano un confine, smettono di essere semplicemente un problema di routing e diventano, piuttosto, un problema di fiducia. Ogni trasferimento di dati deve essere validato e filtrato, e questo è esattamente dove molte architetture moderne iniziano a rallentare. Sono numerosi gli studi che evidenziano le sfide legate a questa movimentazione di dati, fra cui la necessità di garantire l’integrità e prevenire le manomissioni. Di fatto, i sistemi attuali, specialmente in contesti critici come quelli governativi, sono ancorati a processi obsoleti che li rendono vulnerabili.

Innovazione attraverso Tecnologie di Dominio Incrociato

È qui che entrano in gioco le tecnologie di dominio incrociato. Implementate correttamente, queste tecnologie possono abbattere il muro fra velocità e sicurezza, permettendo ai dati di muoversi rapidamente senza compromettere la fiducia. Invece di vedere il trasferimento dei dati come un colabrodo, sarebbe meglio considerarlo come un flusso continuo e sicuro. Questo approccio non è applicabile solo nel settore della difesa, ma si estende anche a settori cruciali come quello della sanità e dei servizi finanziari, dove la protezione dei dati è di fondamentale importanza per la salvaguardia delle informazioni sensibili.

Conclusione: Necessità di Un Cambiamento di Paradigma

Riconoscere che il movimento dei dati è un collo di bottiglia critico è il primo passo verso una protezione informatica efficace. Gli attacchi attuali sfruttano la falsa sicurezza offerta dai processi manuali e dalle infrastrutture obsolete. Le aziende italiane, esposte a queste vulnerabilità, devono investire non solo in tecnologie sicure, ma anche in approcci innovativi per il trasferimento dei dati. In un mondo dove la velocità è essenziale, è fondamentale garantire che i dati possano viaggiare in modo sicuro e affidabile, mantenendo l’integrità necessaria per le decisioni critiche. L’adozione di un modello Zero Trust completo e l’integrazione di soluzioni di sicurezza moderne sono passi necessari per affrontare queste sfide e proteggere il futuro digitale.