da Hardware Upgrade :

Cuba è una famiglia di ransomware osservata per la prima volta nel 2019 che nel 2022 è riemersa. I gruppi che la sfruttano hanno col tempo affinato le loro tattiche, introducendo la doppia estorsione e un sito di leak, in cui è presente anche la sezione per il pagamento dei riscatti. A partire da luglio 2022, i ricercatori di Palo Alto Networks hanno rilevato 27 attacchi ad altrettante aziende (incluse alcune italiane) ma secondo gli analisti il numero di vittime è superiore. Secondo l’FBI, il gruppo di criminali dietro a questa minaccia ha già ricavato quasi 44 milioni dai riscatti.

Il ransomware Cuba torna a colpire

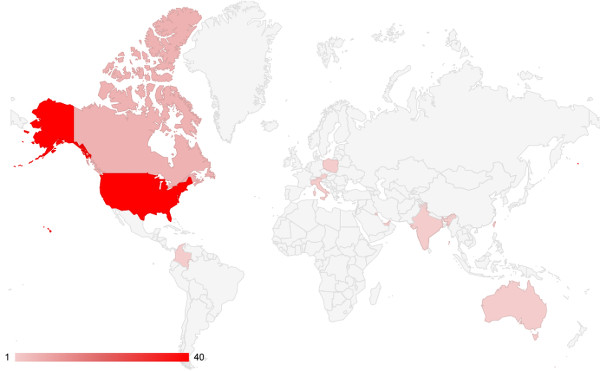

Secondo la Unit 42 di Palo Alto, dietro al ransomware Cuba c’è un gruppo chiamato Tropical Scorpius, che dal 2019 ha evoluto e migliorato le sue tecniche, a partire dall’introduzione di un sito dedicato ai leak, probabilmente realizzato dopo aver preso “spunto” da altri gruppi criminali. In questo sito vengono esposti i dati delle aziende che non hanno ceduto al ricatto, che sono qui venduti al miglior offerente. In totale, dal 2019 sono state circa 60 le realtà colpite da questo ransomware, 27 delle quali solo a partire da luglio 2022. Il sospetto, però, è che le aziende colpite siano di più, con alcune che hanno scelto di non rendere pubblica la violazione. La maggior parte delle imprese colpite da Cuba (il 66%) sono realtà statunitensi, e le rimanenti sono distribuite fra Canada, Australia e Italia.

Sotto il profilo tecnico, è interessante notare come Cuba cifra i file in maniera differente a seconda della loro dimensione. Se il file è inferiore ai 2 MB, viene cifrato totalmente mentre quelli più grandi vengono criptati in blocchi di 1 MB. Cuba non cifra indiscriminatamente tutti i file ma evita quelli presenti in alcune cartelle (come \Windows, \boot, \users\default) e ignora file con le seguenti estensioni: .exe, .dll .sys .ini .lnk .vbm .cuba.

Come difendersi da Cuba

I ricercatori di Unit 42 di Palo Alto suggeriscono alle imprese di mettere in piedi sistemi di log e girare queste informazioni alla suite SIEM così da incrementare le possibilità di riconoscere quanto prima un possibile tentativo di attacco.

Un ulteriore suggerimento è quello di effettuare analisi della memoria tramite soluzioni XDR/EDR in grado di individuare tentativi di evasione o di movimento laterale da parte degli attaccanti.