Rilevata una Backdoor Maligna in Tre Versioni di Node-IPC: Attenzione ai Segreti degli Sviluppatori Di recente, esperti di cybersecurity hanno lanciato un avviso riguardo a tre versioni compromesse del pacchetto npm noto come node-ipc. Si tratta di un pacchetto ampiamente…

Rilevata una Backdoor Maligna in Tre Versioni di Node-IPC: Attenzione ai Segreti degli Sviluppatori

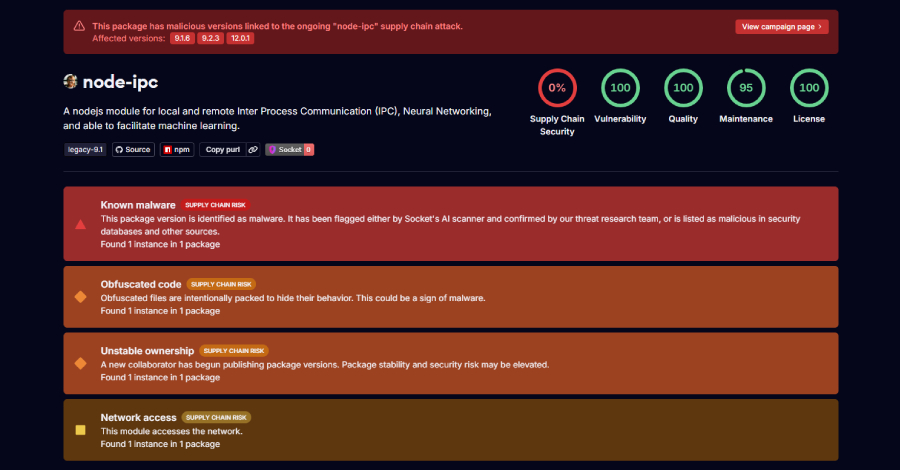

Di recente, esperti di cybersecurity hanno lanciato un avviso riguardo a tre versioni compromesse del pacchetto npm noto come node-ipc. Si tratta di un pacchetto ampiamente utilizzato nel mondo dello sviluppo software, il cui utilizzo improprio potrebbe esporre a gravi rischi le informazioni sensibili degli sviluppatori.

Rischi e Comportamenti Maligni

Le versioni a rischio sono [email protected], [email protected] e [email protected], tutte confermate come pericolose da società di sicurezza come Socket e StepSecurity. Questi pacchetti contengono codice maligno che non solo analizza l’ambiente di lavoro ma cerca anche di raccogliere e trasmettere informazioni sensibili a server di comando e controllo (C2).

Il malware è in grado di identificare e raccogliere dati, tra cui credenziali di servizi cloud come AWS, Google Cloud e Microsoft Azure, oltre a password e chiavi SSH. Una volta raccolti, queste informazioni vengono compresse e inviate a un dominio specifico, facilitando l’exfiltrazione dei dati.

Analisi delle Tecniche Usate

Un aspetto notevole dell’attacco è l’assenza di utilizzo di script di lifecycle comuni come il preinstall o il postinstall. Invece, il payload maligno è integrato direttamente nel codice di node-ipc tramite un’espressione subito eseguita (IIFE). Questo significa che il codice malevolo viene eseguito ogni volta che un’applicazione richiede il modulo, senza necessità di azioni aggiuntive da parte degli utenti.

Il malware esegue anche una verifica di integrità tramite un hash SHA-256, che consente agli aggressori di mirare specificamente a determinati progetti. Le versioni più recenti, come la 12.0.1, sono progettate per essere inattive su sistemi che non corrispondono a specifici criteri, mentre le versioni 9.x attivano il payload in modo indiscriminato.

Misure di Sicurezza da Adottare

Alla luce di questa situazione, è fondamentale che gli utenti e le aziende che utilizzano node-ipc prendano misure immediate. Gli esperti consigliano di disinstallare le versioni compromesse e reinstallare versioni sicure, come la 9.2.1 o 12.0.0. È cruciale presupporre che le credenziali siano compromesse e adottare misure per ruotarle. Inoltre, le aziende dovrebbero esaminare i registri delle attività di npm e i log delle operazioni per identificare eventuali attività sospette.

In Italia, dove molte aziende si affidano a risorse open source per lo sviluppo di software, questa situazione potrebbe avere ripercussioni significative. È importante rimanere informati e implementare pratiche di sicurezza robuste per prevenire potenziali attacchi futuri.

Conclusione

La scoperta di una backdoor nel pacchetto node-ipc rappresenta un campanello d’allarme per tutto il settore dello sviluppo software. La vigilanza è fondamentale, e adottare misure preventive può fare la differenza nella protezione dei dati sensibili. Rivisitare le politiche di sicurezza e investire nella formazione del personale costituiscono passaggi essenziali per garantire un ambiente di sviluppo sicuro e protetto.