TCLBANKER: Il Trojan Bancario che Sfrutta WhatsApp e Outlook Recentemente, esperti di sicurezza informatica hanno scoperto un nuovo trojan bancario brasiliano chiamato TCLBANKER, in grado di colpire 59 piattaforme finanziarie, tra cui banche, servizi fintech e circuiti di criptovalute. Questo…

TCLBANKER: Il Trojan Bancario che Sfrutta WhatsApp e Outlook

Recentemente, esperti di sicurezza informatica hanno scoperto un nuovo trojan bancario brasiliano chiamato TCLBANKER, in grado di colpire 59 piattaforme finanziarie, tra cui banche, servizi fintech e circuiti di criptovalute. Questo malware, monitorato da Elastic Security Labs con il nome in codice REF3076, rappresenta un’evoluzione significativa del noto trojan Maverick, precedentemente associato a una campagna malevola gestita da un gruppo chiamato Water Saci.

L’Ingiuria della Propagazione

TCLBANKER utilizza un metodo sofisticato per diffondersi: un modulo loader che presenta avanzate capacità anti-analisi. Questo modulo è progettato per installare due componenti distintivi: un trojan bancario completo e un modulo worm, capace di sfruttare WhatsApp e Microsoft Outlook per la sua diffusione. Gli esperti di sicurezza segnalano che il malware si insinua nei dispositivi racchiudendo un installer MSI malevolo all’interno di un file ZIP, ingannando gli utenti attraverso un programma legittimo di Logitech.

La modalità di attacco sfrutta tecniche di DLL side-loading, in cui una DLL malevola viene attivata da un applicativo legittimo. In questo caso, è impostata per venire eseguita solo se il sistema riconosce che l’ambiente è genuino e non sotto attacco, aggirando efficacemente le misure di sicurezza.

Funzionalità Diciamo Terrorifiche

Una volta che il trojan è attivo, TCLBANKER avvia una serie di controlli sistematici per evocare il suo componente principale: un trojan bancario che verifica ulteriormente se il sistema è situato in Brasile. Se il trojan supera queste verifiche, stabilisce una persistenza sul dispositivo attraverso un’attività programmata. Non solo, ma inizia a inviare richieste HTTP a server esterni, contenenti informazioni di sistema sensibili.

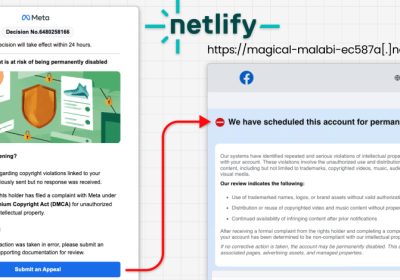

Un aspetto particolarmente allarmante di TCLBANKER è che incorpora un meccanismo di autoaggiornamento e un monitoraggio degli URL, in modo da captare quali siti finanziari l’utente sta visitando. In caso di corrispondenza con le istituzioni target, il malware stabilisce una connessione WebSocket per ricevere comandi da un server remoto. Da lì, può catturare screenshot, controllare la tastiera e perfino rubare dati sensibili con sovrapposizioni fasulle che simulano schermate di login.

Rischi per Gli Utenti Italiani

Mentre TCLBANKER ha un focus particolare sul mercato brasiliano, l’introduzione di tecniche simili potrebbe rappresentare una minaccia anche per gli utenti e le aziende italiane. L’uso di WhatsApp e Outlook come veicoli di propagazione evidenzia una grave vulnerabilità che le aziende devono considerare. Gli utenti italiani, in particolare, potrebbero sentirsi invulnerabili utilizzando le stesse piattaforme, ma questo malware dimostra che anche le comunicazioni apparentemente innocue possono nascondere un grave rischio.

In un contesto dove sicurezza e privacy sono più critici che mai, la crescente sofisticazione del malware come TCLBANKER sottolinea l’importanza di adottare pratiche di cybersecurity robuste. Le imprese devono investire non solo in tecnologie avanzate, ma anche in formazione per il personale sull’individuazione di tentativi di phishing e sull’importanza della pratica della sicurezza.

Conclusione

TCLBANKER è un chiaro esempio di come i malware bancari stanno evolvendo e diventando sempre più complessi. Per proteggere i propri dati, gli utenti italiani dovrebbero rimanere vigili, aggiornando costantemente le loro misure di sicurezza e seguendo le migliori pratiche nel riconoscere e difendersi da potenziali minacce. La tecnologia può e deve essere usata a servizio della sicurezza, ma richiede un approccio attivo e consapevole da parte di ognuno di noi.