Flaw di LMDeploy CVE-2026-33626 Sfruttato in Meno di 13 Ore dalla Scoperta Una grave vulnerabilità è stata recentemente scoperta nel toolkit open-source LMDeploy, un sistema utilizzato per la compressione, il deployment e il servizio di modelli di linguaggio di grandi…

Flaw di LMDeploy CVE-2026-33626 Sfruttato in Meno di 13 Ore dalla Scoperta

Una grave vulnerabilità è stata recentemente scoperta nel toolkit open-source LMDeploy, un sistema utilizzato per la compressione, il deployment e il servizio di modelli di linguaggio di grandi dimensioni (LLM). Questa falla, identificata come CVE-2026-33626 e valutata con un punteggio CVSS di 7.5, è stata attivamente sfruttata in meno di 13 ore dalla sua pubblicazione, sottolineando quanto sia cruciale la tempestività nella sicurezza informatica.

Dettagli della Vulnerabilità

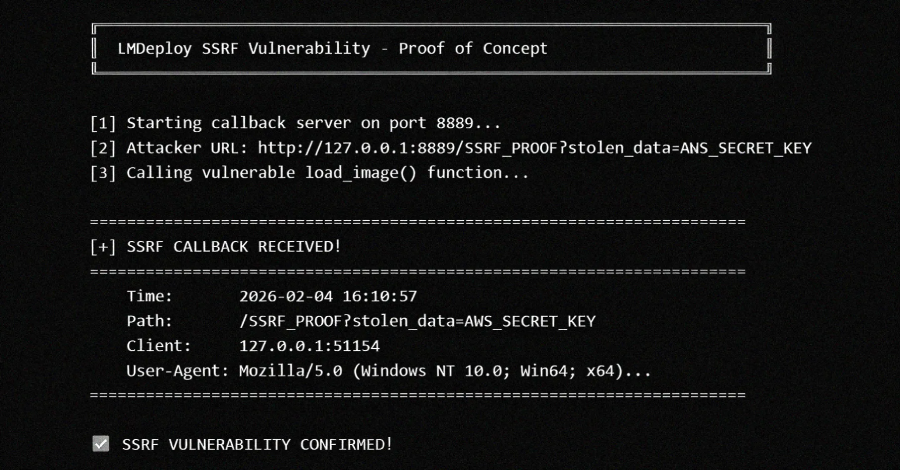

La vulnerabilità riguarda un difetto di Server-Side Request Forgery (SSRF) presente nel modulo vision-language di LMDeploy. Secondo l’avviso pubblicato dai manutentori del progetto, la funzione load_image() non valida correttamente gli indirizzi IP interni o privati, consentendo agli attaccanti di accedere a servizi interni e metadata della nuvola. Questo problema interessa tutte le versioni del toolkit (0.12.0 e precedenti) che supportano la lingua visiva. La scoperta è stata attribuita a Igor Stepansky, ricercatore di Orca Security, il quale ha messo in luce il potenziale di sfruttamento della vulnerabilità.

Se sfruttata con successo, la falla potrebbe permettere a un aggressore di sottrarre credenziali di accesso al cloud, accedere a servizi interni non esposti pubblicamente, eseguire scansioni di porte su reti interne e creare opportunità di movimento laterale all’interno della rete.

Attività di Sfruttamento e Implicazioni

Un’analisi da parte della società di sicurezza cloud Sysdig ha rivelato che il primo tentativo di sfruttamento della vulnerabilità è stato rilevato entro 12 ore e 31 minuti dalla sua pubblicazione su GitHub, proveniente dall’indirizzo IP 103.116.72[.]119. L’attaccante ha utilizzato il caricatore di immagini del modulo vision-language per eseguire scansioni della rete interna, cercando di accedere a servizi vulnerabili come l’AWS Instance Metadata Service (IMDS) e altri sistemi critici.

Le azioni dell’aggressore sono state eseguite in un arco di tempo di otto minuti e hanno incluso la verifica della capacità di comunicare con host esterni, evidenziando quindi la gravità della vulnerabilità. I risultati evidenziano come i criminali informatici siano sempre più inclini a sfruttare le vulnerabilità appena scoperte, spesso anche prima che le patch siano disponibili, mettendo in guardia le aziende su quanto sia fondamentale monitorare e aggiornare costantemente le proprie infrastrutture.

L’impatto sul Settore e Raccomandazioni

A livello globale e in particolare in Italia, le aziende che utilizzano strumenti come LMDeploy dovrebbero prestare massima attenzione a questa vulnerabilità. La rapida diffusione di exploit in grado di compromettere la sicurezza delle reti mette a rischio sistemi che ospitano dati sensibili. È quindi consigliabile adottare una strategia di sicurezza che includa la monitorizzazione costante dei sistemi per individuare eventuali tentativi di sfruttamento e l’implementazione immediata di patch e aggiornamenti quando disponibili.

È chiaro che i criminali informatici non si fermano di fronte alla dimensione o alla complessità delle vulnerabilità, rendendo imprescindibile un approccio proattivo alla sicurezza informatica. Le aziende italiane, in particolare quelle che gestiscono infrastrutture critiche o sensibili, devono essere pronte a reazioni rapide e decise, non solo per proteggere i propri dati, ma anche per difendere la propria reputazione sul mercato.