APT37 della Corea del Nord: una nuova minaccia tramite ingegneria sociale su Facebook Un recente rapporto ha rivelato una nuova campagna di ingegneria sociale condotta dal gruppo di hacker nordcoreano conosciuto come APT37, o ScarCruft. Questo gruppo ha sfruttato Facebook…

APT37 della Corea del Nord: una nuova minaccia tramite ingegneria sociale su Facebook

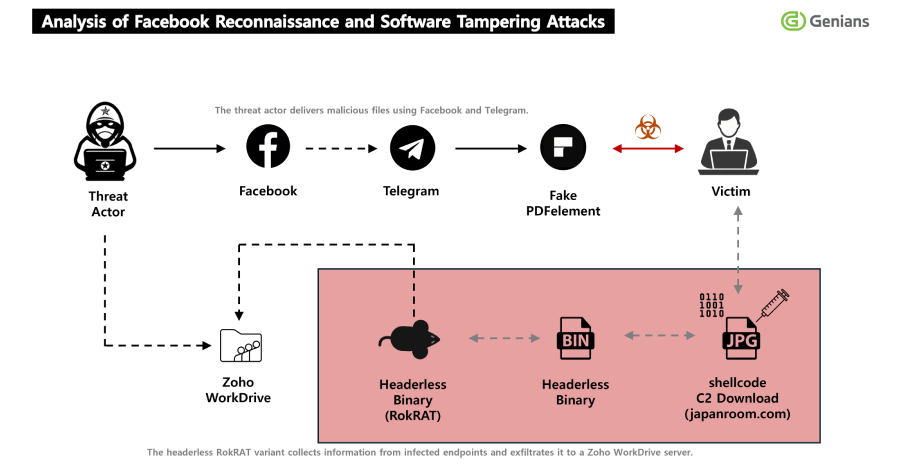

Un recente rapporto ha rivelato una nuova campagna di ingegneria sociale condotta dal gruppo di hacker nordcoreano conosciuto come APT37, o ScarCruft. Questo gruppo ha sfruttato Facebook per entrare in contatto con potenziali vittime, utilizzando la piattaforma come veicolo per installare un malware noto come RokRAT. Una strategia preoccupante che mette in luce i rischi sempre più sofisticati legati alla sicurezza informatica.

Tecniche di ingegneria sociale tramite Facebook

Utilizzando due account Facebook con le posizioni geografiche impostate su Pyongyang e Pyongsong, i membri di APT37 hanno identificato e contattato i loro bersagli. Dopo aver ottenuto l’approvazione delle amicizie, ha avuto inizio una conversazione su Messenger. Questo primo passo è cruciale, poiché aiuta i malintenzionati a costruire una fiducia iniziale, creando un’atmosfera propizia per il prosieguo dell’attacco.

Il metodo principale impiegato in questa strategia è noto come pretexting, in cui gli hacker cercano di ingannare le vittime convincendole ad installare un finto lettore PDF. Questo software, presentato come essenziale per aprire documenti militari criptati, in realtà è una versione manomessa di Wondershare PDFelement. Una volta lanciato, il programma avvia una serie di istruzioni che permettono agli hacker di stabilire un punto d’accesso nei sistemi delle vittime.

Un’infrastruttura compromessa e l’uso di file innocui

Una delle parti più insidiose di questa operazione è l’utilizzo di un sito web legittimo, associato a un servizio di informazioni immobiliari giapponese, come canale di comando e controllo (C2) per inviare comandi dannosi. La scarica del malware avviene sotto forma di un’immagine JPG apparente, mascherando così la vera natura del file. Questa strategia, che combina software legittimi manomessi con il travestimento di file, rappresenta un approccio altamente evasivo, rendendo difficile la rilevazione da parte dei sistemi di sicurezza.

I ricercatori hanno identificato che APT37 ha creato due account Facebook, “richardmichael0828” e “johnsonsophia0414”, entrambi attivati il 10 novembre 2025. Dopo aver spostato la conversazione verso Telegram, gli hacker inviano un file ZIP contenente la versione infetta del software innocuo, insieme a documenti PDF e istruzioni per l’installazione.

Implicazioni per la sicurezza informatica

La campagna di APT37 sta attirando l’attenzione non solo per le tecniche di attacco, ma anche per il modo in cui il malware RokRAT riesce ad evadere i controlli di sicurezza. Questo malware sfrutta piattaforme come Zoho WorkDrive per la sua comunicazione E-permette di catturare schermate, eseguire comandi a distanza e raccogliere informazioni sui sistemi delle vittime. Questo comportamento pone un serio rischio anche per le aziende e gli utenti italiani che utilizzano servizi cloud legittimi, aprendo la strada a potenziali compromissioni della sicurezza.

La stabilità di base delle funzionalità di RokRAT, unita all’evoluzione delle tecniche di consegna e evasione, conferma che gli hacker cambiano continuamente le loro strategie senza alterare le funzionalità principali del malware. Questo richiede un monitoraggio costante e l’implementazione di strategie di sicurezza robuste, soprattutto per le aziende che operano in settori a rischio.

Conclusione

In un momento in cui la sicurezza informatica è più vitale che mai, i recenti sviluppi delle minacce provenienti da gruppi come APT37 servono come richiamo all’azione. È fondamentale che sia gli utenti individuali che le aziende italiane facciano attenzione e si informino sulle tecniche di ingegneria sociale per proteggere i propri dati e sistemi. Investire in formazione, monitoraggio e misure di difesa adeguate è essenziale per prevenire tale tipo di attacco e mantenere la sicurezza informatica al primo posto.