EtherRAT: La Nuova Minaccia per gli Amministratori IT e le Imprese Introduzione Nel marzo 2026, il Centro di Ricerca sulle Minacce di Atos ha rivelato una sofisticata campagna malevola che prende di mira principalmente i profili professionali degli amministratori di…

EtherRAT: La Nuova Minaccia per gli Amministratori IT e le Imprese

Introduzione

Nel marzo 2026, il Centro di Ricerca sulle Minacce di Atos ha rivelato una sofisticata campagna malevola che prende di mira principalmente i profili professionali degli amministratori di sistema, ingegneri DevOps e analisti di sicurezza. Questa operazione utilizza tecniche avanzate di ingegneria sociale per impersonare strumenti amministrativi necessari al lavoro quotidiano, rendendo più facile per gli aggressori infiltrarsi negli ambienti aziendali.

Strategie di Distribuzione e Inganno

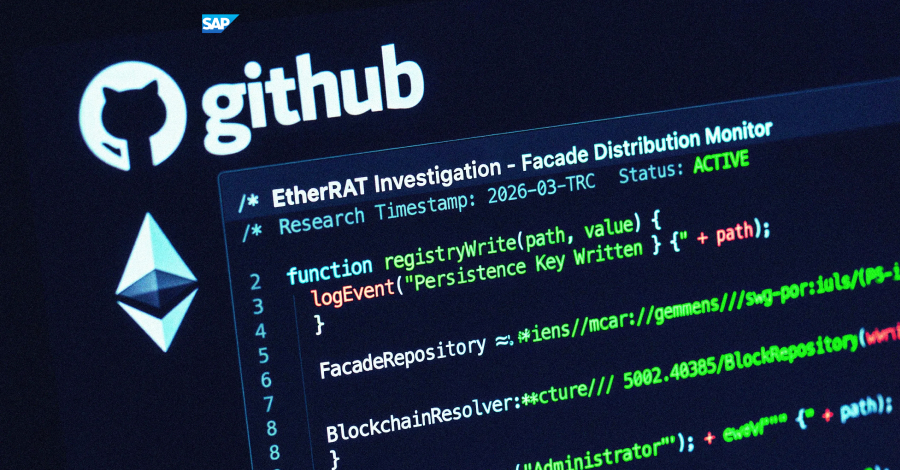

Una delle strategie più astute impiegate da questi attaccanti è quella di mascherare i repository GitHub utilizzati per la diffusione del malware. Attraverso un processo noto come SEO poisoning, i cybercriminali ottimizzano le loro pagine per i motori di ricerca, portando i risultati malevoli in cima alle ricerche relative a strumenti IT molto ricercati. Gli utenti, attratti dai link apparentemente legittimi, vengono reindirizzati verso un secondo repository GitHub, dove viene effettivamente distribuito il malware, camuffato da installer di programmi noti e utilizzati nel settore.

Questa architettura a doppia fase consente agli aggressori di ruotare rapidamente i loro repository se uno viene segnalato, mantenendo al contempo un’alta visibilità sui motori di ricerca e mascherando la loro vera identità. L’uso di strumenti amministrativi come PsExec e AzCopy non è casuale; questi software sono frequentemente impiegati da professionisti con privilegi elevati, rendendo il malware ancora più pericoloso una volta che riesce a penetrare nel sistema.

Comunicazione Decentralizzata e Resilienza

Un aspetto tecnicamente innovativo della campagna è rappresentato dall’utilizzo di Ethereum per le comunicazioni di comando e controllo. A differenza del tradizionale approccio che utilizza server centralizzati, il malware recupera l’indirizzo del server C2 da uno smart contract sulla blockchain di Ethereum. Questo sistema consente agli aggressori di cambiare il server C2 senza dover aggiornare il codice nel malware, aumentando notevolmente la resilienza contro gli interventi di contenimento.

Una volta attivato, il malware si connette a varie API pubbliche di Ethereum per risolvere gli indirizzi, il che significa che diventa estremamente difficile per i difensori bloccare il traffico senza compromettere l’intera rete. In Italia, questa forma di attacco potrebbe avere conseguenze devastanti per le aziende, specialmente in un contesto dove le infrastrutture IT devono rimanere sempre operative e sicure.

Conclusione

È evidente che l’attuale minaccia rappresentata dalla campagna di EtherRAT non è da sottovalutare. Le aziende, in particolare quelle italiane, dovrebbero predisporre contromisure adeguate, come il blocco degli accessi agli endpoint Ethereum pubblici e intensificare la consapevolezza sui rischi legati all’installazione di software da fonti non verificate. L’educazione del personale su questa minaccia e l’implementazione di controlli robusti sono essenziali per proteggere le risorse aziendali e prevenire potenziali violazioni della sicurezza.