Una vulnerabilità critica di nginx-ui mette a rischio i server Nginx: ecco cosa sapere Una recente scoperta nel campo della sicurezza informatica ha identificato una vulnerabilità critica nel tool di gestione web di Nginx, noto come nginx-ui. Questa falla, etichettata…

Una vulnerabilità critica di nginx-ui mette a rischio i server Nginx: ecco cosa sapere

Una recente scoperta nel campo della sicurezza informatica ha identificato una vulnerabilità critica nel tool di gestione web di Nginx, noto come nginx-ui. Questa falla, etichettata come CVE-2026-33032, consente agli attaccanti di prendere il controllo completo del servizio Nginx, mettendo a rischio numerosi server utilizzati in tutto il mondo, inclusi quelli italiani.

Comprendere la vulnerabilità: cosa succede?

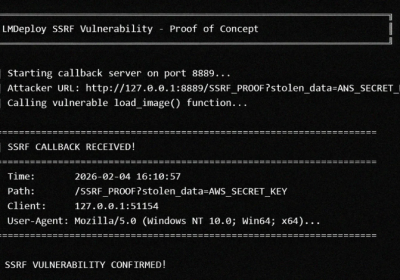

La vulnerabilità è stata definita come un bypass dell’autenticazione con un punteggio CVSS di 9.8, il che la rende una delle più gravi scoperte negli ultimi tempi. Denominata MCPwn dagli esperti di Pluto Security, essa sfrutta l’integrazione del Model Context Protocol (MCP) che espone due endpoint HTTP: /mcp e /mcp_message. Mentre il primo richiede un’autenticazione e una whitelisting degli IP, il secondo ha come impostazione predefinita una whitelist vuota, rendendolo vulnerabile ad attacchi da qualsiasi rete.

Gli attaccanti possono, quindi, lanciare comandi attraverso l’endpoint vulnerabile senza alcuna forma di autenticazione, consentendo loro di modificare file di configurazione, riavviare il server e compiere altre azioni dannose. Questo è particolarmente allarmante, poiché una volta acquisito il controllo, l’attaccante può anche intercettare traffico di rete e rubare credenziali di accesso.

La diffusione della minaccia e l’impatto potenziale

Secondo i dati di Shodan, attualmente ci sono circa 2.689 istanze esposte di nginx-ui su Internet, con una significativa presenza in paesi come Cina, Stati Uniti, Germania e Indonesia. Questa diffusione globale aumenta le probabilità che istituzioni italiane ed europee siano a rischio gande. Le aziende italiane che utilizzano nginx-ui, un software noto per la sua versatilità e robustezza, sono particolarmente vulnerabili a questo tipo di attacco se non aggiornano immediatamente le proprie istanze.

Gli esperti consigliano di considerare questa situazione come un’emergenza: è fondamentale aggiornare a una versione corretta o limitare l’accesso alla funzionalità MCP nel breve termine. Le implicazioni per le aziende non sono indifferenti, dato che un attacco di questo tipo potrebbe comportare la perdita di dati sensibili e la compromissione della reputazione aziendale.

Passi da intraprendere per proteggersi

Fortunatamente, il team di manutenzione di nginx-ui ha rilasciato una patch per risolvere la vulnerabilità con l’uscita della versione 2.3.4, avvenuta il 15 marzo 2026. Gli utenti sono esortati a implementare immediatamente questa soluzione. In alternativa, è consigliato abilitare il middleware di autenticazione sull’endpoint /mcp_message, così da agire come una barriera protettiva fino all’aggiornamento completo.

Durante questa fase di transizione, è cruciale che le aziende facciano un inventario delle loro configurazioni di Nginx e valutino potenziali vulnerabilità. Gli amministratori di sistema dovrebbero monitorare attivamente il traffico e le richieste sospette per minimizzare il rischio di sfruttamento da parte di attaccanti.

In conclusione

La vulnerabilità NGinx-ui CVE-2026-33032 rappresenta una seria minaccia per il mondo digitale, con implicazioni potenti per gli utenti e le aziende, in particolare quelle italiane. È essenziale che i responsabili IT prendano atto di questa situazione, agendo prontamente con aggiornamenti e strategie di sicurezza per proteggere le proprie infrastrutture. La sicurezza informatica deve sempre essere una priorità e occasioni come queste mettono in luce la necessità di rimanere informati e reattivi nel campo della tecnologia.